Cybereugénisme : détection comportementale sur les réseaux… ne voyez-vous rien venir à l’Horizon ?

vendredi 24 avril 2015 à 19:37

Un cluster de boites noires Made in France de nos amis du @LaboMedia

Le Monde publiait dernièrement un article sur Predpol, si l’information est intéressante à rappeler, elle n’est pas récente et Predpol lui même n’est pas le nec plus ultra en matière de surveillance prédictive. La prédiction de la criminalité sur les réseaux n’est pas nouvelle nous avions il y a quelques années déjà eu vent d’ Indect (projet de recherche porté par la communauté européenne visant à détecter et prévenir les comportements criminels et le terrorisme). Et un troisième, mais nous y reviendrons plus tard…

Il est donc temps pour nous d’aborder ce pan méconnu de la surveillance basée sur des statistiques, que nous abordions par ailleurs déjà en 2010 sans que cela n’émoustille grand monde et que nous définissions de cette manière :

Le calcul stochastique est une approche de calcul probabiliste datant des années 50. Ses applications aux réseaux sont elles, très contemporaines. On déduira des diverses choses trouvées sur le Net que la SPI est donc une approche probabiliste d’inspection de paquets visant à en déterminer sa nature et à appliquer des règles en fonction de l’observation de ce qui transite sur le réseau.

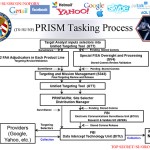

Nous parlions donc de Stochastic Packet Inspection, une inspection des paquets IP basée sur une approche probabiliste. L’approche probabiliste appliquée aux réseaux présente l’avantage de recentrer la surveillance active sur les signaux faibles en partant d’une interception, elle, bien massive… sinon, comme le rappelait Andréa Fradin dans cet excellent article … ça ne fonctionne pas de manière optimale. Mais de quoi parle t-on quand on parle d’écoute massive ? C’est là qu’il y a souvent une confusion entre le mot lui même et ce que la pratique, en environnement de production, permet de faire. La NSA s’est dotée des systèmes de renseignement d’origine électromagnétique les plus gargantuesques, aspirant tout et n’importe quoi et nécessitant des traitements que la France n’aurait pas les moyens de s’offrir. Les révélations d’Edward Snowden ont permis une certaine prise de conscience générale sur les dommages collatéraux en terme de libertés publiques. Mais, Snowden ou pas, la réelle menace terroriste planant sur certaines nations, dont la France, conduit de nombreuses entreprises privées, la recherche publique, et les autorités, à repenser une surveillance plus efficace.

L’épisode (en plusieurs parties) qui va suivre nous rappelle vaguement une vieille connaissance de Reflets, c’est l’histoire de ce qui n’est pour l’instant qu’un projet de recherche universitaire, directement interconnecté à un besoin à des fins de renseignement et de surveillance, pour prévenir la criminalité. La surveillance algorithmique des populations, afin de détecter et de prévenir des comportements criminels a t-elle un avenir en France ? On peut le craindre. Car pour rendre un algorithme intelligent, il faut l’alimenter avec un maximum d’informations, pour lui permettre d’apprendre. Les statistiques ne sont fiables que si les échantillons sont ultras représentatifs, et plus on a de données, plus ils sont représentatifs… et plus la prédiction a des chances d’être efficace. Il y a bien au moins un projet en ce sens à l’étude en France, réunissant des acteurs assez sérieux pour qu’il prenne forme un jour.

De la même façon que le marketing prédictif ou les algorithmes de high frequency trading sont boulimiques d’informations, la surveillance des personnes à des fins de prévention des crimes et délits seront naturellement d’énormes consommateurs de métadonnées, métadonnées qui vous renseignent souvent bien plus que les contenus des correspondances sur les activités d’une personne.

Et heu .. au fait, ça fonctionne comment votre truc niveau libertés publiques tout ça ? Et bien les libertés publiques dans tout ça, c’est pas folichon. Bernard Cazeneuve a beau répéter que « non on ne viole pas les communications, on intercepte que des métadonnées », si les « algorithmes » correspondent à une approche probabiliste « (open)data centric », les informations dont nous disposons aujourd’hui nous laissent distinctement entrevoir une utilisation de ces métadonnées qui fait froid dans le dos. Si Predpol ne nous transporte pas encore dans l’ère « Minority Report », la loi sur le renseignement, les boites noires qui nous font tant fantasmer et les algorithmes probabilistes à des fins de détection comportementale sur les réseaux pourrait bien tout droit nous y conduire. Cette orientation ne peut pousser qu’à faire du massif, toujours plus massif, pour rendre un algorithme plus efficace, plus intelligent, plus intrusif. Nous ne serions même plus dans de la « surveillance de masse », mais dans le cybereugénisme. Du délit de sale gueule au délit de sales métadonnées, il n’y a désormais qu’un pas, et il pointe à l’Horizon.

Plus que jamais, nous ne pouvons que réaffirmer le besoin d’ouvrir une vaste concertation sur ce qui n’est plus qu’un problème uniquement lié à la sécurité des personnes, mais un choix de société sur le long terme, que d’autres pays suivront une fois la boite de Pandore ouverte. Oui nous sommes menacés, mais ceci ne doit pas être le prétexte à faire peser sur nos démocraties des menaces encore plus lourdes. Le renseignement a probablement besoin de plus de retenue de la part des politiques, de plus de moyens humains, d’outils techniques et légaux adaptés à la problématique précise du terrorisme et qui ne risquent pas un jour de se retrouver à réguler l’ensemble de nos sociétés comme ils régulent déjà artificiellement les marchés financiers.