Pas d’erreur dans le titre. Remise en contexte directement. Remontons un peu dans le temps…

2013.

Sur ce blog, sous certains yeux qui me lisaient déjà à l’époque, j’écrivais, en 2013 …

« Mais le DPI peut avoir de très mauvaises utilisations si une personne mal intentionnée est derrière. Par exemple – exemple choisi parfaitement au hasard – une société peut vendre du DPI au motif de traquer des pédophiles alors qu’en réalité, la technologie permettra de traquer des opposants politiques à une dictature, de les espionner et de les retrouver … Dans ce cas-là, le DPI ne tue pas, mais il facilite le travail de ceux qui vont presser la détente derrière.

Ce n’est d’ailleurs pas un hasard si la Fédération Internationale des Droits de l’Homme (FIDH) et la Ligue des Droits de l’Homme ont réussi à faire ouvrir une enquête et potentiellement un procès, à l’encontre de la société Amesys, pour complicité d’actes de torture. »

Source : https://pixellibre.net/2013/01/bon-fleurpellerin-on-parle-dpi/

Ou encore, toujours en 2013 :

« Comme Ben Ali, comme Mubarak et comme Kadhafi, à qui la France, avec Amesys et Bull, a vendu du matériel d’espionnage destiné à traquer les activistes et dissidents du régime. »

Ou en 2011…

« Pour information, c’est un système qui a été utilisé en Iran (fourni par Nokia Siemens Network), en Libye (fourni par Amesys, filiale de Bull, une société française), en Syrie (par Bluecoat, société américaine) et j’imagine dans bien d’autres pays encore… »

Source : https://pixellibre.net/2011/11/hadopi-pour-le-meilleur-pour-le-pire-streaming-ddl-filtrage-blocage-dpi/

Toujours en 2011, les copains chez Reflets publiaient un tas d’articles, riches et détaillés, sur Amesys.

Mais, Amesys, c’est quoi ? Et c’est quoi le rapport avec un sujet abordé en 2013 ? Et ton titre, Numendil, c’est pas un peu putaclic ? C’est quoi le rapport ?

Doucement, doucement, je vous invite à lire jusqu’au bout pour comprendre ce dont il est question.

Retenez juste les informations suivantes :

- 2011.

- Amesys.

- Vente de matériel d’espionnage français à une dictature.

C’est parti.

PS : j’ai tenté de rédiger quelque chose de très calme et très posé, mais ça m’est totalement impossible dans ce dossier. Vous êtes prévenu.e.s

Amesys, c’est qui, c’est quoi ?

Amesys, c’était une entreprise – un groupe d’entreprise en vérité – principalement tournée sur le marché de la Défense, du militaire et de la sécurité. Je ne vais pas vous faire la genèse de l’entreprise, Wikipédia le fait très bien, et de façon résumée.

En 2011, de nombreux acteurs, qu’ils s’appellent Reflets, Owni.fr (tu nous manques), Telecomix, le Wall Street Journal ou encore Wikileaks, publiaient des preuves de l’implication de la société Amesys dans un vaste système d’espionnage vendu au régime libyen, dirigé, à l’époque, par le colonel Kadhafi.

L’entreprise a permis à Kadhafi de faire surveiller, traquer et tuer des opposants au régime libyen, de faire taire des activistes qui pouvaient déranger le colonel, soit en les jetant en prison (au mieux), soit en les jetant au fond d’un fossé, une fois morts…

En 2011.

En 2012, une instruction judiciaire est ouverte à l’encontre d’Amesys, les raisons ? Complicité d’actes de torture. Rien que ça. Sur le tableau de la filsdeputerie, on peut dire qu’Amesys s’en sortait plutôt bien.

La partie judiciaire, elle est longue, elle est douloureuse, elle est accablante, elle est composée de liasses de documents, alors je vais vous faire un résumé des points essentiels à retenir, avec les dates qui vont bien.

2011 : la Fédération Internationale des Droits de l’Homme (FIDH) et la Ligue des Droits de l’Homme (LDH) déposent une plainte au pénal au Tribunal de Grande Instance de Paris (on l’appelait ainsi à l’époque, on parle de tribunal judiciaire maintenant).

2012 : le TGI de Paris rend une ordonnance de non-lieu, au motif qu’il n’existe pas assez de motifs pour justifier l’ouverture d’une enquête pénale… Un mois plus tard, contre toute attente, une enquête est ouverte par un juge spécialisé et, moins d’un an plus tard, en janvier 2013 de mémoire, la poursuite de l’enquête est autorisée.

2016 : des dizaines de documents sont versés au dossier. Ces derniers émanent en grande partie des services de sécurité du dictateur libyen. Ils attestent – ou attesteraient, présomption d’innocence oblige – de l’usage fait des technologies d’Amesys pour traquer, torturer et tuer les personnes qui dérangent le gouvernement libyen.

2017 : on apprend qu’Amesys – devenu Nexa Technologies depuis – a vendu un système similaire à celui libyen, cette fois-ci en Egypte, à un autre dictateur, Al-Sissi. Cette information vaudra à Nexa Technologies l’ouverture d’une nouvelle enquête pour torture et complicité présumée de crimes

Toujours au top sur la grille de l’empire du Mal, ces connards.

2021… On patine. On patine bien. Beaucoup. Longtemps. Depuis déjà 10 putains d’années. Mais en juin, des juges d’instruction au pôle des crimes contre l’humanité du Tribunal judiciaire de Paris (rappel, c’est le nouveau nom du tribunal de grande instance) mettent en examen Philippe Vannier, ancien président d’Amesys, Olivier Bohbot, président de Nexa technologies (rappel, le nouveau nom d’Amesys), Renaud Roques, le DG de Nexa technologies et Stéphane Salies, ancien président.

Le motif ? Complicité d’actes de tortures et de disparitions forcées. Ils sont mis en examen, des perquisitions sont effectuées …

… 10 ans après …

Alors je pourrais vous dire que ça fait 10 ans, que faut bien en parler.

Je pourrais vous dire qu’Amesys avait vendu son système d’espionnage à une personne condamnée à la réclusion criminelle à perpétuité en 1999, qui s’avérait être le chef du renseignement libyen et le beau-frère de Kadhafi (je vous promets que je n’invente rien, cette entreprise française de technologies extrêmement sensibles à réellement vendu son système à une personne condamnée, par la justice française, à la réclusion criminelle à perpétuité. Comme ça. Sans s’inquiéter. Sans se dire « Dis-donc Jean-Eude, ça craint peut-être, qu’on passe un contrat avec un mec condamné par la justice de notre pays, non ?).

Non, au calme. Je vous le disais tout à l’heure, dans l’échelle de la filsdeputerie, Amesys / Nexa est hors classement, c’est sans doute leur domaine de prédilection.

Non, si j’ai décidé d’employer la méthode cathartique de l’écriture, c’est pour vous parler du présent, de ce qui se passe ici et maintenant et de comment fonctionne un peu tout ce gros bordel.

Parce que j’en ai besoin et que je pense – je sais – que d’autres aussi.

#EgyptPapers

Ce qui me tue de l’intérieur, c’est ça : https://egypt-papers.disclose.ngo/fr/chapter/surveillance-dassault

Un ensemble de papiers très sales sont en train d’être publiés chez Disclose, je vous invite à aller les lire, le quatrième est sorti à l’heure où j’écris ces lignes, le dernier, demain, jeudi 25 novembre.

Celui mentionné est le troisième et, pour vous résumer l’article, on y apprend les détails de la fourniture d’un système de surveillance français au gouvernement Egyptien d’Al-Sissi. On y apprend que ce système, qui est censé aider à lutter contre le terrorisme, sert en réalité à traquer les opposants au régime du dictateur au pouvoir. On y apprend que Nexa Technologies, via sa filiale émiratie, Advanced Middle East Systems …

Attendez, on s’arrête un instant, Advances Middle East Systems… A.M.E.Sys. Amesys quoi. Ça ne s’invente pas.

On se croirait dans un mauvais film d’espionnage où les méchants sont vraiment cons (et méchants). Mais c’est la vraie vie, ces gens ne se cachent pas. Ils sont juste partis là où le climat politique était plus favorable, où ça dérange moins de vendre des outils pour tuer des gens. Bref, fin de l’aparté…

On y apprend donc que Nexa Technologies, via sa filiale émiratie, Advanced Middle East Systems, Amesys, va vendre le système de surveillance au gouvernement égyptien. Et on y apprend également que cette vente a été « validée » par le SBDU.

SBDquoi ?

Le SBDU. Le SBDU, c’est le service des biens à double usage, rattaché au ministère de l’économie, de la finance et de la relance. Un bien à double usage, c’est, selon ce même SBDU, les « biens, les équipements – y compris les technologies, logiciels, le savoir-faire immatériel ou intangible – susceptibles d’avoir une utilisation tant civile que militaire ou pouvant – entièrement ou en partie – contribuer au développement, à la production, au maniement, au fonctionnement, à l’entretien, au stockage, à la détection, à l’identification, à la dissémination d’armes de destruction massive »

Concrètement : un produit chimique X peut être utilisé d’une certaine façon pour sauver des centaines de personnes et, d’une autre, pour en tuer des milliers. C’est un bien à double usage.

Un système de surveillance d’Internet et des télécommunications, ça peut servir dans le civil, pour gérer les réseaux, gérer les congestions de réseaux, identifier des points où il y a problème, ou dans du militaire, ça peut servir à se prémunir du terrorisme, à les détecter… comme à censurer ce qui dérange, à traquer des gens qui dérangent… c’est une technologie à double usage.

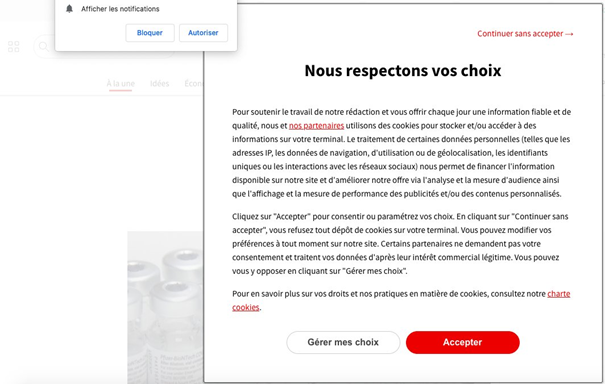

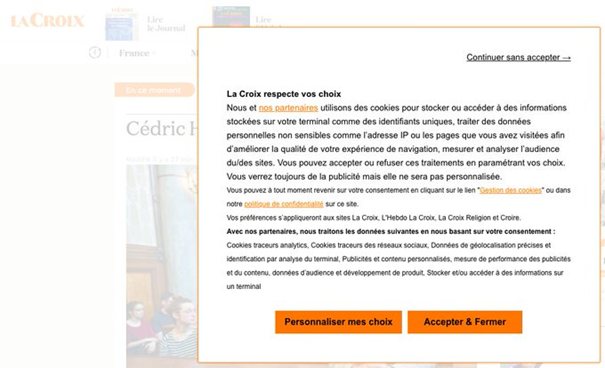

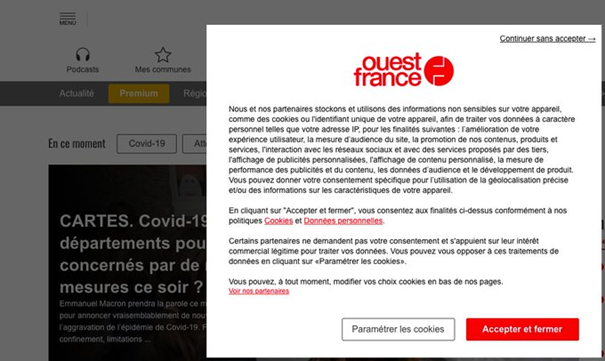

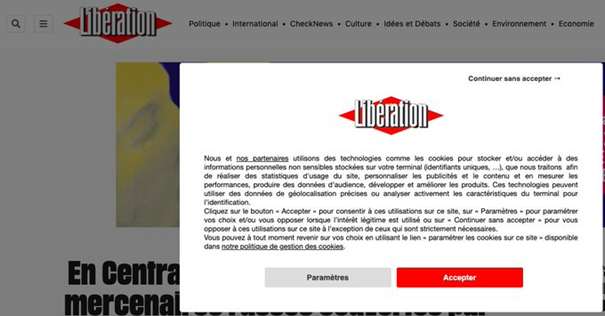

En Europe, la loi (le règlement CE 428/2009 et, depuis septembre 2021, le règlement UE 2021/821 [PDF]) exige qu’un contrôle soit effectué lors de l’exportation d’un bien à double usage. Le SBDU est alors chargé d’étudier la demande pour savoir si, oui ou non, le produit en question est soumis à la réglementation relative à l’exportation de biens à double usage.

Dans le cas d’un système connu comme ayant une application militaire, dont l’actualité de l’époque permettait de confirmer qu’il était utilisé par au moins une dictature, qu’il servait non pas à lutter contre le terrorisme mais à traquer des individus, il aurait sauté aux yeux de tout le monde qu’il fallait prendre de très sérieuses précautions quant à la validation de l’exportation des produits de Nexa Technologies au gouvernement Egyptien. Non ? Voire s’arranger pour que cela ne soit pas du tout validé et que le produit ne soit pas vendu à ladite dictature. Non ?

Je veux dire, imaginez-vous. Vous êtes en 2014. Alors que les années précédentes, un scandale a éclaté car la France avait vendu un système d’espionnage à une dictature, une entreprise – qui s’avère faire partie de celles ayant collaboré avec la dictature – vous demande de valider l’export d’une technologie – qui s’avère être la même que celle vendue à l’autre dictature – à un pays qui s’avère justement être un régime dictatorial, qui sort d’une révolution qui lui a été confisquée par les militaires.

Vous validez la demande d’exportation ?

Si votre réponse est oui, tirez-vous d’ici, allez lire le Figaro, leur propriétaire ayant participé à tout ceci, vous devriez vous sentir mieux et plus à votre place.

On reprend, vous valider la demande d’exportation ?

Non, Jean Jacques, évidemment que non, trois fois non même. Non, je ne valide pas, parce que j’ai un peu de jugeote et que je me dis qu’il est très probable que ce système soit utilisé pour traquer des opposants… que j’ai des valeurs humaines, que la vie des humains c’est important quand-même, puis que bon, je n’ai pas envie d’avoir du sang sur la conscience non plus.

Bien… pour le ministre de l’économie de l’époque, pas de problèmes. Il a suffi à Nexa Technologies de dire que la technologie était vendue par sa filiale émiratie pour que ledit ministre déclare que le produit n’était pas soumis à contrôle. En résumé ? « Tout est bon, pas de soucis, bonne journée. Ah, pour les morts ? Roff, si vous saviez comme je m’en moque, moi ce qui compte, c’est que notre économie soit forte ! Parce que c’est mon projet ! »

Et c’est ainsi que Nexa Technologies, via Amesys, s’en alla au pays d’Al-Sissi, installer un système d’interception et d’espionnage, officiellement destiné à lutter contre le terrorisme et la criminalité, mais qui servira à une des dictatures les plus répressives au monde pour traquer ses opposants, mettre sous surveillance pas mal de personnes, enfermer les voix qui oseront se dresser contre la dictature. Ces mêmes voix qui s’étaient déjà levées lors de la révolution égyptienne. Ces voix qui étaient, pour certains, des contacts et qui, pour certains, ont arrêté de donner des nouvelles, sans vraiment plus d’explications… il ne fallait pas chercher bien loin non plus…

Ce ministre de l’Économie, celui qui porte la responsabilité de la validation de ce dispositif et qui porte bien d’autres responsabilités dans le fonctionnement de la dictature égyptienne. Ce ministre de 2014 qui, les années suivantes, a sciemment ignoré l’histoire, les alertes de ses militaires sur le terrain, qui remontaient que le gouvernement égyptien détournait les usages des technologies françaises, c’est Emmanuel Macron, c’est le Président de la République.

Comme une odeur de pourris en France, parce que l’histoire se répète.

Inlassablement.

Parce que les représentants de la nation n’apprennent rien de leurs erreurs, de l’histoire, du passé.

Comme une odeur de pourris parce qu’ici, ce n’est pas de l’incompétence, c’est de la participation totalement conscience à un régime dictatorial. On parle de complicité de crimes contre l’humanité là, on ne parle pas d’un petit truc, enfin, il me semble.

Alors, certains me répondront « oui bah on s’en doutait en même temps, donc bon ça va. », j’aimerais avoir votre capacité à vous en battre manifestement les organes génitaux. J’aimerais pouvoir me dire comme vous, qu’on s’en doute, que de toutes façons c’est comme ça et qu’on ne peut rien y faire.

Donc, de grâce, ne me répondez pas ça, ne dites rien au pire, car vous n’avez pas idée à quel point votre réponse me détruit de l’intérieur.

Je ne peux pas. Je ne peux pas simplement mettre un mouchoir sur tout ça, fermer mon ordinateur et me dire que ça n’existe plus, m’indigner 5 minutes devant un article et passer à autre chose, je ne peux pas concevoir un monde où ce genre de choses se produisent dans l’indifférence la plus générale, qu’elle soit la résultante d’une fatigue ou d’un manque d’intérêt. Je ne peux pas concevoir un monde dans lequel le président du prétendu pays des lumières a participé – indirectement mais tout de même – à des exécutions arbitraires.

Et je sais encore moins comment il est possible, alors que ça fait plus de 10 ans, voire 15, qu’on alerte sur les dérives, qu’on alerte – éléments techniques à l’appui – sur l’emploi de technologies françaises à l’étranger dans la traque aux opposants, je ne sais pas comment ça peut encore exister sans me dire que c’est une démarche volontaire, que ce n’est pas dû à l’incompétence crasseuse de nos représentants, mais bel et bien à la volonté de faire des thunes, au détriment… au détriment des vies humaines, quoi, bordel de merde. Et au détriment même de la prétendue lutte contre le terrorisme, puisqu’au final, ce n’est qu’un prétexte… Je vous invite à lire – vraiment – les articles de Disclose, pour voir à quel point l’enfumage est total.

Alors que faire ? On laisse tomber ? Parce que dépenser de l’énergie contre l’empire du Mal, ça ne sert à rien ? Parce que ce dernier à la bénédiction du gouvernement actuel ? Du précédent ? Est-ce qu’on abandonne ?

Franchement, j’en sais rien. Abandonner des convictions, abandonner des choses qui font partie de toi, c’est toujours complexe, pour ne pas dire impossible… mais continuer à vivre avec ce sentiment que quoi qu’on fasse, rien ne changera, que l’histoire se répètera, encore et encore, que la prochaine fois le méchant ne s’appellera pas Nexa mais que ça sera toujours eux, qu’on mettra encore 10 ans voire plus à commencer à agir contre le Mal, celui avec un grand M, qu’on commencera à agir contre tous ces acteurs qui sont bien arrangés des guerres, des instabilités politiques, qui ne s’embêtent pas des Droits de l’Homme, franchement, ça ne donne vraiment pas envie.

La France, pays des lumières, surtout les petites rouges braquées sur la tempe des opposants aux dictatures. Pays des droits de l’Homme*

* Pas tous quand même, les dictatures c’est OK, les autres, faut pas déconner.

Allez, santé, camarade.

(Crédit photo : PHILIPPE WOJAZER – AFP)